vmcplus电商平台系统购物车处csrf漏洞分析

一、背景介绍

VMCPlus为上海辰商软件旗下为大中型企业提供专业电商系统方案,支持更个性化的集成及部署,产品已被多家知名企业认可并应用,覆盖了企业线上零售\批发等多种先进的互联网商务场景。

1.1 漏洞描述

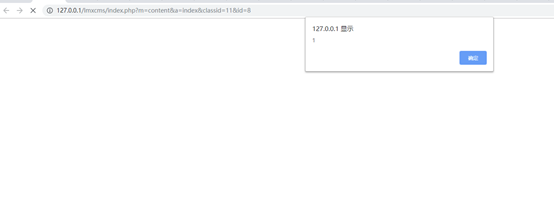

Vmcplus商城平台系统购物车处存在csrf漏洞,可诱导用户点击,在用户不知情的情况下将商品添加进用户购物车

1.2 受影响的系统版本

Vmcplus商城平台系统全版本

二、环境搭建

由于网站源码未公开,环境为线上使用Vmcplus商城平台系统的在线电商网站。

三、漏洞分析

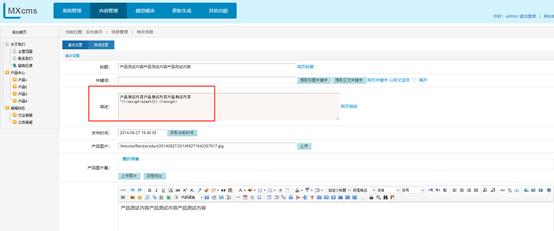

在添加购物车的过程中,网站并没有对用户referer进行校验,也没有设定会话token,从而导[......]