阿尔法实验室针对典型钓鱼攻击的溯源与反控制

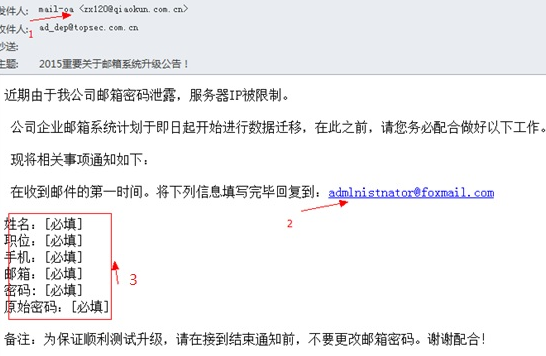

近来,我们收到了一些针对天融信公用邮箱的鱼叉式定点攻击邮件,这些邮件五花八门,但是最终的目的还是要诱骗出邮箱的登录口令,从这一点来看,就可以轻松识别出钓鱼邮件。以下是钓鱼邮件的实例:

一、钓鱼邮件

识别要点:

- 发件人并非本公司的邮箱;

- 收件人的邮箱与收件人不匹配,仔细观察,发现管理员administrator,成为了admlnistnator,这也是一个钓鱼邮件的细节;

- 更重要的是这里出现了要求填写个人各种信息的内容,更加明确了这就是一封垃圾邮件。

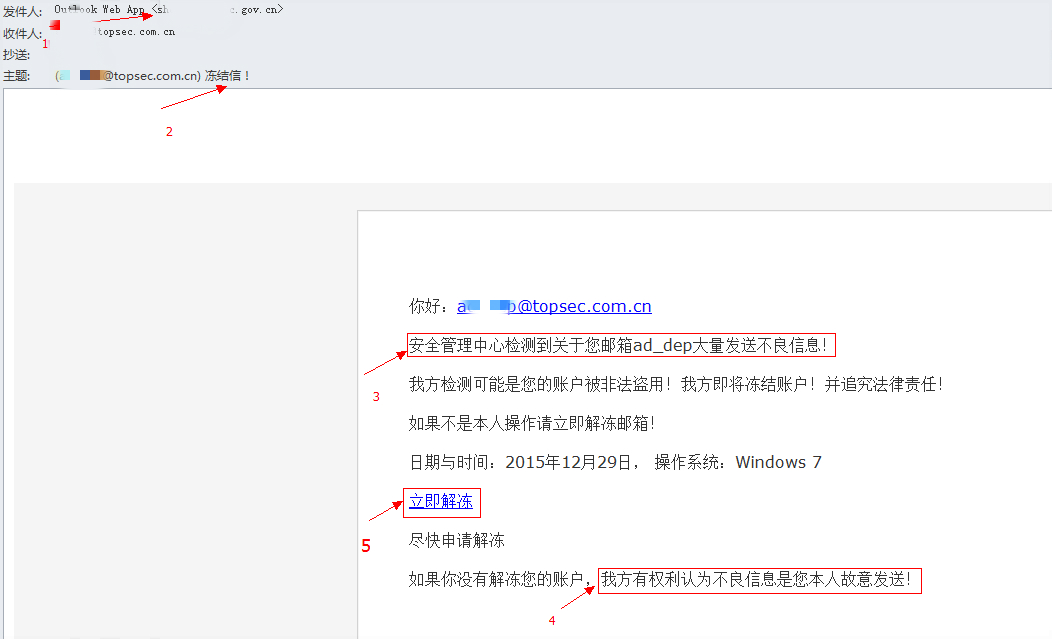

这封邮件的欺骗程度更高!

- 仔细观察发件人的邮箱是某地方银行监督委员会的,它对于某[......]