一、背景介绍

PGP(Pretty Good Privacy),是一个基于对称加密算法IDEA的邮件加密软件。可以用它对邮件保密以防止非授权者阅读,它还能对邮件加上数字签名从而使收信人可以确认邮件的发送者,并能确信邮件没有被篡改。它可以提供一种安全的通讯方式,而事先并不需要任何保密的渠道用来传递密匙。它采用了一种RSA和传统加密的杂合算法,用于数字签名的邮件文摘算法,加密前压缩等,还有一个良好的人机工程设计。它的功能强大,有很快的速度。

S/MIME是从PEM和MIME发展而来的。S/MIME是利用单向散列算法(如SHA-1、MD5等)和公钥机制的加密体系。 S/MIME的证书格式采用X.509标准格式。S/MIME的认证机制依赖于层次结构的证书认证机构,所有下一级的组织和个人的证书均由上一级的组织负责认证,而最上一级的组织(根证书)之间相互认证,整个信任关系是树状结构的。另外,S/MIME将信件内容加密签名后作为特殊的附件传送。

1.1漏洞描述

攻击者利用OpenPGP和S/MIME标准中的漏洞可以获取加密电子邮件中的明文。

攻击者以特定的方式更改加密的电子邮件,并将更改后的加密电子邮件发送给受害者。受害者的电子邮件客户端将解密电子邮件并加载任何外部内容,从而将明文泄露给攻击者。

1.2漏洞编号

CVE-2017-17688

CVE-2017-17689

1.3漏洞等级

高危

二、修复建议

2.1受影响范围

OutLook 2007

OutLook 2010

OutLook 2013

OutLook 2016

Apple Mail

Air Mail

等20多个客户端

2.2漏洞检测

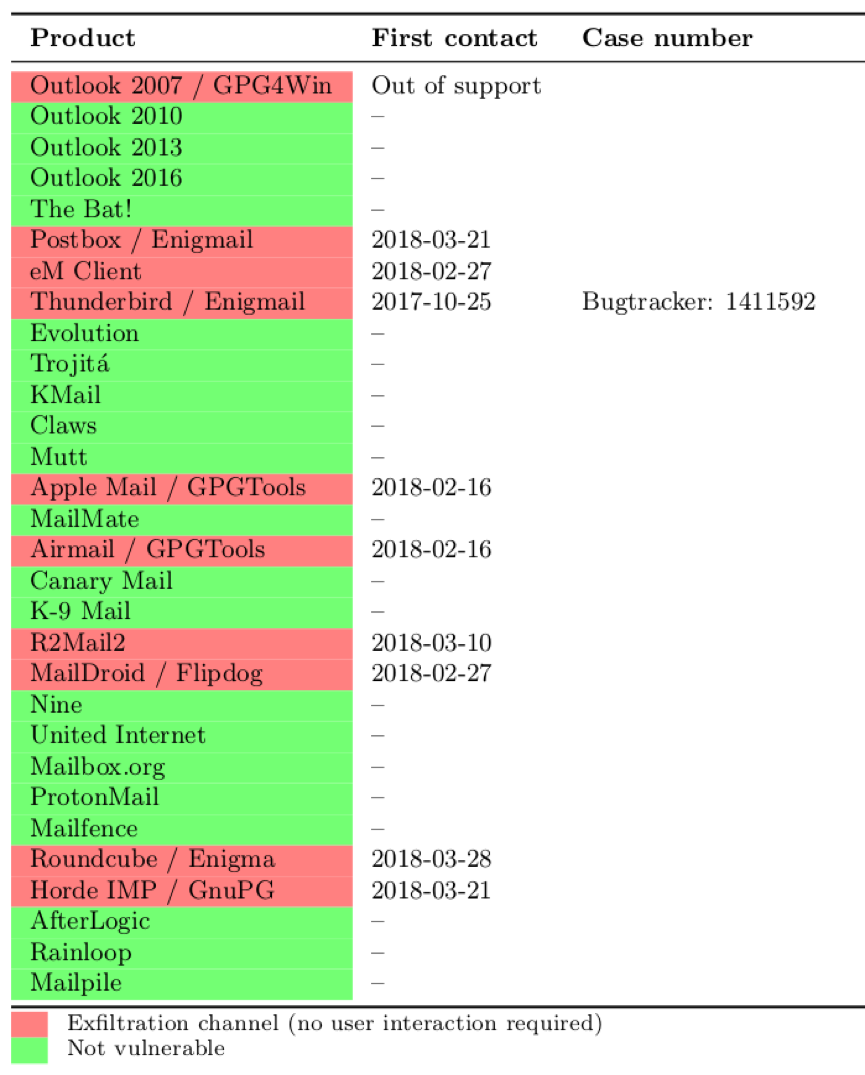

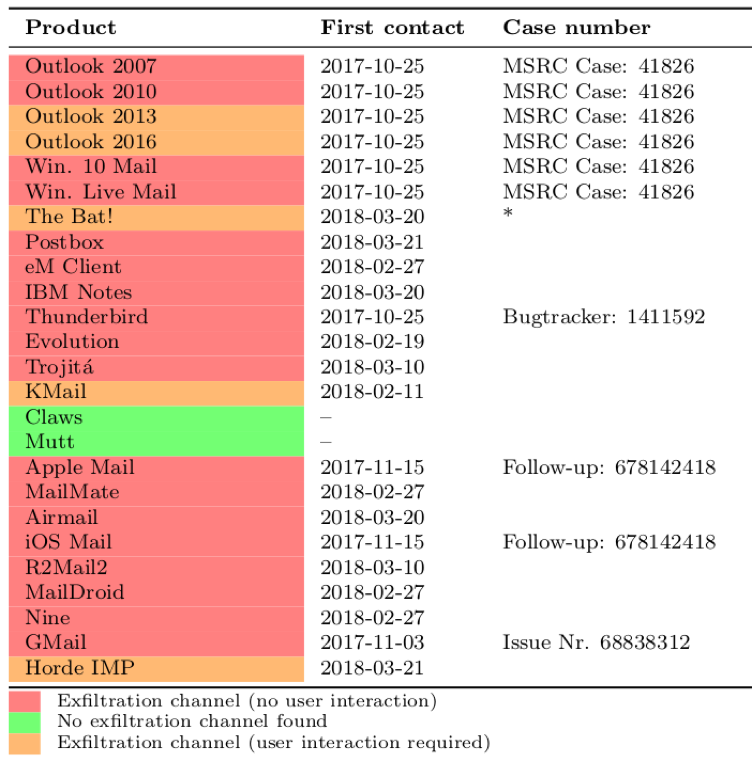

检查您当前使用的邮件客户端是否在以下列表中:

PGP客户端

S/MIME客户端

2.3解决方案

该漏洞目前没有补丁。在修复漏洞之前,请大家暂时禁用PGP和S/MIME邮件加密功能,以保证您的信息安全。