1 恶意域名及对应恶意IP地址简单介绍

什么是恶意地址?一句话,就是地下网络经济的核心IP地址,对应的是地下经济集团的核心服务器,其中包括各种病毒下载器,盗号工具等恶意代码,也就是传播网络病毒的最终的“放马”站点,同时也包括各类钓鱼网站、黄色网站、赌博网站、DDOS控制端、垃圾邮件服务器等。

在互连网上这些恶意地址对应的是地下网络经济的恶意域名或恶意域名组,指在一个挂马网页上出现的多个恶意代码下载链接所对应的所有域名;为了躲避安全设备的url 过滤,地下经济集团会利用一个或几个IP地址来注册有规律变化的域名组;

根据我对这些恶意域名对应的有效恶意地址的变化的长期跟踪和研究,发现以下一些规律:

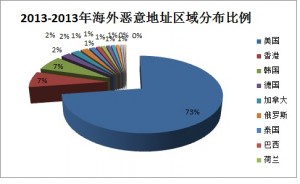

1) 恶意地址的地域分布向海外特别是美国迁移;见图一,位于美国的恶意地址数量站全部海外恶意地址数量的75%。

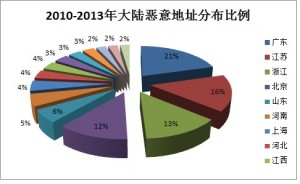

2) 国内恶意地址数量分布排名前三位是广东、江苏和浙江;见图二,位于广东的恶意地址数量占全部大陆恶意地址数量的21%。

3) IP地址不变,域名变化的情况占多数;有的一个IP地址涉及到上百个恶意域名;

4) 域名不变,IP地址经常变化的情况尽管不多,但十分重要,有的域名这几年前后涉及到几十个IP。

图一

图二

2 从恶意地址数量变化来分析净网活动的效果

什么是净网行动?根据百度百科的解释,所谓净网行动是指为依法严厉打击利用互联网制作传播淫秽色情信息行为,全国“扫黄打非”工作小组办公室、国家互联网信息办公室、工业和信息化部、公安部决定,自2014年4月中旬至11月,在全国范围内统一开展打击网上淫秽色情信息的“扫黄打非·净网2014”专项行动。

这个行动的效果如何?我觉得可以从每周根据这些恶意域名或域名组对应解析存活的IP恶意地址数量的变化来判断。因为这种网络打击行动的关键是不让用户访问到这些恶意域名,最根本的办法是捣毁这些服务器,但是这些服务器绝大部分在海外,如美国、韩国和香港等地区,无法行使管理权。因此CNCERT只能协调基础电信运营企业、域名注册服务机构将这些IP地址对应的域名记录进行封杀,导致域名解析失败,用户就不能访问这些服务器了。可是一旦地下网络经济团体发现自己的恶意域名被封杀,导致无法访问以后,就会用另外的域名来注册相同的IP地址,或者用不同的IP地址来注册相同的域名,以此来规避CNCERT对恶意url链接的封锁。然后CNCERT再次重复前面的办法去封锁新的IP域名记录,而地下网络经济团伙如法炮制它们的应对措施…….玩猫捉老鼠的游戏,只有开始没有结束。这种对抗的结果就是每周根据这些恶意域名或域名组对应解析存活的IP恶意地址数量出现大幅的波动。

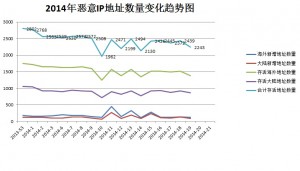

图三是2014年每周的恶意地址数量变化表。从表中可以看出,恶意地址数量从年初的2802到最近的2243个,的确出现了大幅减少,从这个角度来看,净网行动取得了一定的效果!

图三

可以看出,年初从2803降到2500左右,原因是将一些被挂马的正规域名如大学 (.edu)剔除的结果。需要关注的是从3月中旬(第10周)起有效存活恶意地址数量开始出现大幅震荡的情况,这个时点正是一年一度的两会期间;从图上可以清晰地看出,第10周恶意地址数量大幅减少,从前一周的2572个,大幅减少到1962个,而在第11周的又出现相反的情况,上升到2508个,即有效存活恶意地址数量大幅增加的情况,然后第13周向下,第14周向上,向下15周向上,来回震荡,但是从16周的数据出现了变化,它从前一周的2426个,继续上升到2445个,扭转了在震荡中的下跌预期。17周2372,轻微下跌,而18周的2439再出现上升,就似乎完全印证了自己先前的判断,每周存活的恶意地址数量还是在2400-2500之间,这类整治行动不会取得什么实际的效果。

但是最新的19周数据2243出来就告诉我,先前的判断有误,目前的情况依旧还是处于震荡阶段,似乎这个“净网”活动跟以往的行动有所不同,它是否可以从一种间歇式的运动转为一种常态的机制,我们拭目以待。

3 后续展望

昨天,2014年5月14日,收到CNCERT一个通知,说从2014年5月13日到6月10日期间,CNCERT将开展为期近一个月的专项保障工作。也就是从现在到下个月,也许每周我们检测到的有效存活恶意地址数量还将继续震荡。

另外,还收到一个消息说360要去美国开展业务,因为全部的海外恶意地址的75%在美国,360去美国打击地下经济是找对了重点。也许这样不仅在国内打击,而且在源头加以防范,也许可能有效抑制网络地下经济的肆孽。